70行代碼就能破解蘋果OS X的遠程鎖定安全功能

編輯:蘋果刷機越獄教程

蘋果的Mac OS X 有一項“Find My Mac”的防盜功能,開啟這項功能後用戶可以通過自己的iOS 鼠標遠程鎖定Mac 機器,只有輸入正確的4 位PIN 後才能對機器解鎖。蘋果的安全機制是如果1分鐘內輸入的PIN 不正確,系統會再次鎖定機器,用戶之後等待一段時間之後才能再次輸入;如果機器被連續鎖定了5 次之後,下一次嘗試必須等待5分鐘。

但是在硬件能力早已日新月異的今天,只有4位的PIN碼顯然是不安全的。據國外消息,Github的一位名為Knoy的用戶弄出了一個暴力破解程序iCloudHacker,這個用Arduino代碼寫出來的只有70行左右的程序可以繞過蘋果的安全控制並以暴力的方式破解掉PIN碼。Knoy稱自己已經在2010及2013版的13”MacBooks上測試成功。

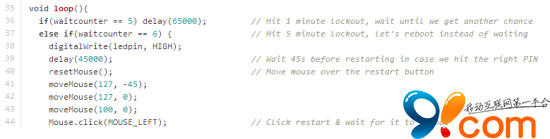

啟動之後程序首先會用5 秒的時間等待WiFi 彈窗出來,然後移動鼠標來關閉WiFi。接下來就是試遍各種PIN的可能組合,如果在5次鎖定之內暴力破解仍未找出PIN碼,程序不會等上5分鐘直到可以再次嘗試輸入,而是模擬鼠標操作直接讓機器重新啟動然後接著暴力破解。從而保證程序能盡可能快地進行破解。

據Knoy在程序註釋中說,其最長的破解時間是60小時。但那是在沒有進行優化的情況下的結果,根據Datagenetics對PIN碼的研究,一半的PIN碼組合只需426次即可破解,再加上很多用戶經常會使用一些非常弱智的密碼,所以該破解所需的時間也許要短得多。

為了修復SSL連接認證的安全漏洞,蘋果最近才放出iOS 7.0.6和iOS 6.1.6更新。如果這個漏洞屬實,蘋果又得忙了。

相關文章

+- iOS用兩行代碼完善處理數據耐久化

- iOS 10行將來襲!進級你的iOS開辟設備

- 一行代碼完成IOS 3DES加密解密

- 僅需幾行代碼完成便利易用的狀況欄指導器

- iOS 10行將來襲!晉級你的iOS開發配備

- 挪動開發周報 Issue #170:罕見功能優化戰略的總結

- 20 行代碼極速為 App 加上聊天功能

- iPhone“1970”變磚怎麼辦

- 安卓6.0看呆:蘋果iOS9安裝率已達70%

- 反應真快!蘋果iOS9.2.1修復“1970穿越變磚”Bug

- 服了:蘋果iOS9.3正式版這樣解決1970變磚Bug

- iPhone5S和華為G700哪個好

- 16GB版iPhone6全網通只賣3700元?值得選購嗎?

- iOS時間調至1970/1/1變磚怎麼辦?

- iPhone時間調到1970年1月1日變磚解決辦法