我是如何檢測內存洩露的

在iOS開發中我們經常用到block,無論是GCD還是參數傳遞,block都是一個很不錯的選擇。然而有利也有弊,block會產生循環引用,但是這代碼通常不會報錯,只是運行結果不正確!於是花費大量時間打斷點調試,發現原來問題在這裡:

dispatch_after(dispatch_time(DISPATCH_TIME_NOW, (int64_t)(1 * NSEC_PER_SEC)),dispatch_get_main_queue(), ^{

self.view.backgroundColor = [UIColor redColor];

});這裡的block中用了self,導致viewcontroller不能調dealloc,每次被這個坑了的時候,內心都幾乎是崩潰的...... 於是寫了個腳本來檢測這個問題,效果大大的好。

以下是正題

block長什麼樣?它大概長這樣子:一個^後面有{和},介於此我們就能查到幾乎所有代碼裡面的block了,那麼block裡面的self怎麼識別?weakSelf算嗎,當然不算,按照語法:如果一個self字段它的前後都不是字母數字下劃線(好好理解下這句話),那它就是我們要找的self。按著這個思路block裡面的self便無所遁形了。然後按著如下寫腳本(代碼在文末):

遍歷工程裡面的所有.m文件

查找^

匹配後面的一對{}記住位置

查找{}裡面符合規則的self

調用mac的通知中心通知自己哪裡有問題

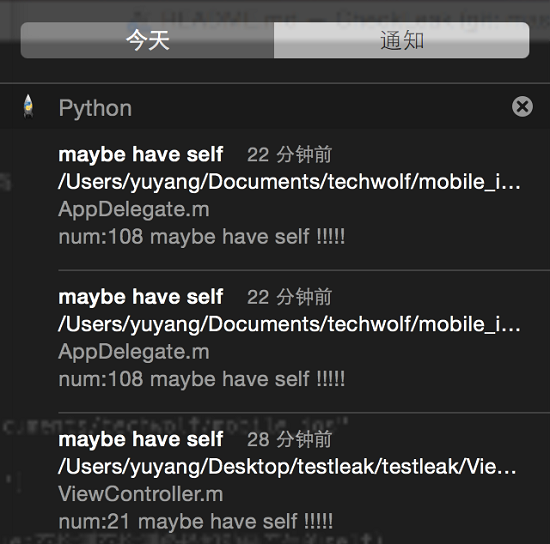

最終效果如下:

想要調用mac的通知中心,首先需要pyobjc庫,安裝後腳本就可以正常運行了,需要設置的參數如下:

1.projectPath(工程所在路徑)

如:projectPath = "/Users/yuyang/Documents/techwolf/mobile_ios"

2.noPath(不檢測路徑)

如:noPath = ['ThirdLibs','iosTools']或:noPath = None(檢測工程下所有路徑)

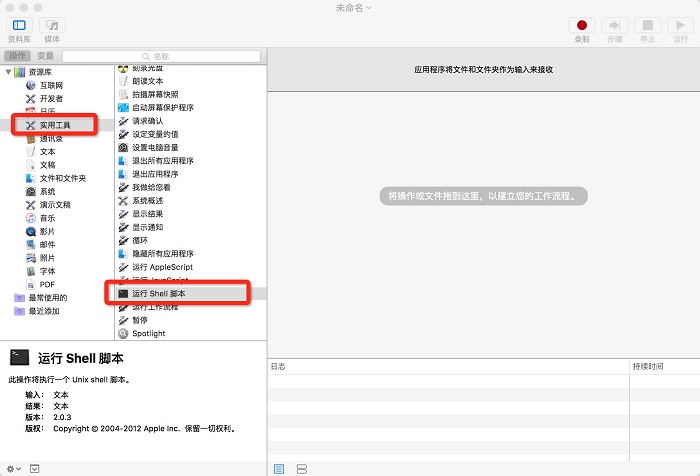

如果這樣用你覺得用著麻煩(畢竟每次都要開著終端),那麼可以用炮筒機器人來減輕工作量,炮筒機器人是mac自帶的就是這個:

首先打開它

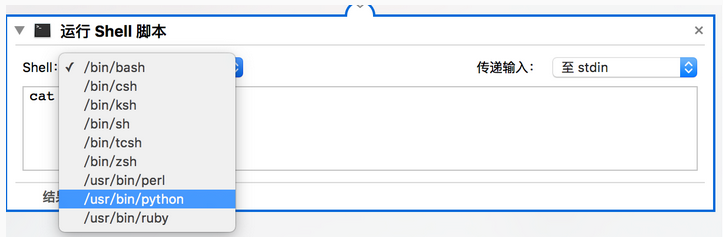

把它拖到右面的工作區,然後選擇python腳本

清除裡面的內容,把腳本的代碼拷貝進去,最後生成這個app:

當然你也可以設置這個為開機啟動項。

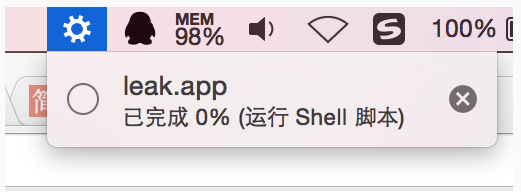

運行時的效果這樣:

最後,奉上代碼: https://github.com/hades0918/CheckLeak,如果你覺得好用,給我個star鼓勵下,謝謝!

- ReactiveCocoa 4 如何運用冷熱信號

- iOS------教你如何APP怎樣加急審核

- iOS之如何啟動app時全屏顯示Default.png(圖片)

- PrefixHeader.pch file not found 以及 Xcode 中如何添加pch文件

- AIR Native Extension for iOS 接入第三方sdk 如何實現 AppDelegate 生命周期

- iOS tabview如何添加字母索引

- IOS開發:如何掛起主線程

- iOS開發:隊列和信號量該如何同步

- iOS開發:如何減小應用程序的大小

- iPhone如何查看已登錄的apple id?

- 教你如何利用iPhone 6s編輯照片

- 蘋果iPhoneSE如何下載應用軟件

- iPhone丟失後如何找回通訊錄的聯系人號碼

- Home鍵變了 iPhone 7要如何重啟/進入DFU模式

- iOS10 GM版發布!如何升級iOS10公測版

- 源碼推薦(01.04B):基於AFNetworking3.0的網絡請求封裝,iOS仿蘋果健康折線圖

- 利用Cocoa Layout Instrument檢視自動布局

- 服務端 Swift

- 源碼推薦(0708B):拼圖游戲( 閒暇之余用swift寫的100多行代碼的小游戲 ),UICollectionView

- iOS適配器設計模式

- 流行iOS網絡通信庫AFNetworking曝SSL漏洞,影響銀聯、中國銀行、交通銀行在內的2.5萬個iOS應用

- 圖片折疊效果:Layer的contentsRect屬性和漸變層

- 源碼推薦(0709):新聞框架scroll上重用三個tableView,collectionview的使用

- HTML

- 源碼推薦(10.26):微信運動步數,tableviewcell自適應cell高度