IOS 完成微信自動搶紅包(非越獄IPhone)

IOS微信自動搶紅包(非越獄)

如今微信紅包很盛行,尤其在微信群裡發紅包,假如沒有及時搶紅包,基本搶不到,於是就想是不是能寫個插件之類的完成自動搶紅包呢,經過在網上查詢材料,完成了該功用,如下:

微信紅包

前言:最近筆者在研討IOS逆向工程,特地拿微信來練手,在非越獄手機上完成了微信自動搶紅包的功用。

題外話:此教程是一篇嚴肅的學術討論類文章,僅僅用於學習研討,也請讀者不要用於商業或其他合法途徑上,筆者一概不擔任喲~~

好了,接上去可以進入正題了!

此教程所需求的工具/文件

-

yololib

class-dump

dumpdecrypted

IOSOpenDevi

Tools

OpenSSH(Cydia)

iFile(Cydia)

Cycript(Cydia)

Command Line Tools

Xcode

蘋果開發者證書或企業證書一台越獄的iPhone

是的,想要完成在非越獄iPhone上到達自動搶紅包的目的,工具用的能夠是有點多(工欲善其事必先利其器^_^)。不過,沒關系,大家可以依照教程的步驟一步一步來執行,不清楚的步驟可以反復實驗,畢竟天上不會掉餡餅嘛。

解密微信可執行文件(Mach-O)

由於從Appstore下載裝置的使用都是加密過的,所以我們需求用一些工具來為下載的App解密,俗稱砸殼。這樣才干便於前面剖析App的代碼構造。

首先我們需求一台曾經越獄的iPhone手機(如今市面上越獄曾經很成熟,詳細越獄辦法這裡就不引見了)。然後進入Cydia,裝置OpenSSH、Cycript、iFile(調試順序時可以方便地檢查日志文件)這三款軟件。

PS:筆者的手機是iPhone 6Plus,零碎版本為iOS9.1。

在電腦上用iTunes上下載一個最新的微信,筆者事先下載的微信版本為6.3.13。下載完後,iTunes上會顯示出已下載的app。

iTunes

連上iPhone,用iTunes裝上剛剛下載的微信使用。

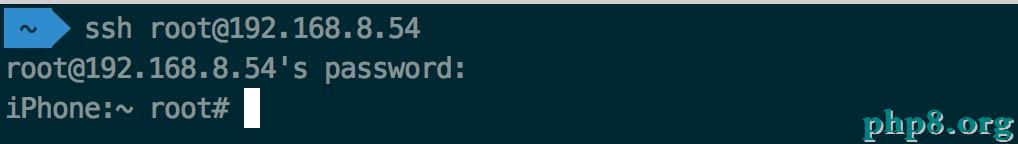

翻開Mac的終端,用ssh進入連上的iPhone(確保iPhone和Mac在同一個網段,筆者iPhone的IP地址為192.168.8.54)。OpenSSH的root密碼默許為alpine。

ssh

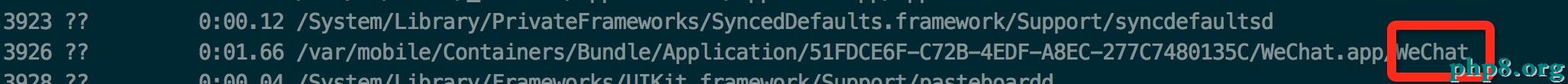

接上去就是需求找到微信的Bundle id了,,這裡筆者有一個小技巧,我們可以把iPhone上的一切App都關掉,唯獨保存微信,然後輸出命令 ps -e

微信bundle id

這樣我們就找到了微信的可執行文件Wechat的詳細途徑了。接上去我們需求用Cycript找出微信的Documents的途徑,輸出命令cycript -p WeChat

cycript

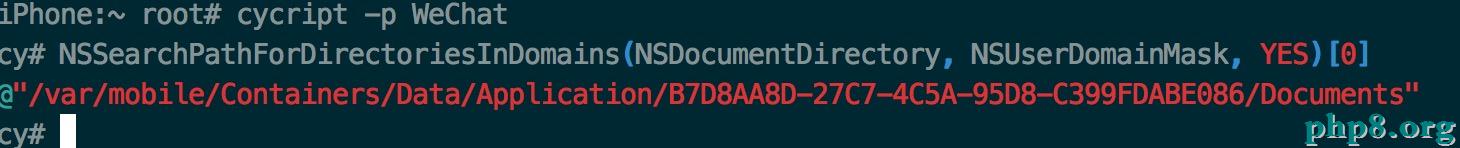

編譯dumpdecrypted

先記下剛剛我們獲取到的兩個途徑(Bundle和Documents),這時分我們就要開端用dumpdecrypted來為微信二進制文件(WeChat)砸殼了。

確保我們從Github上下載了最新的dumpdecrypted源碼,進入dumpdecrypted源碼的目錄,編譯dumpdecrypted.dylib,命令如下:

dumpdecrypted.dylib

這樣我們可以看到dumpdecrypted目錄下生成了一個dumpdecrypted.dylib的文件。

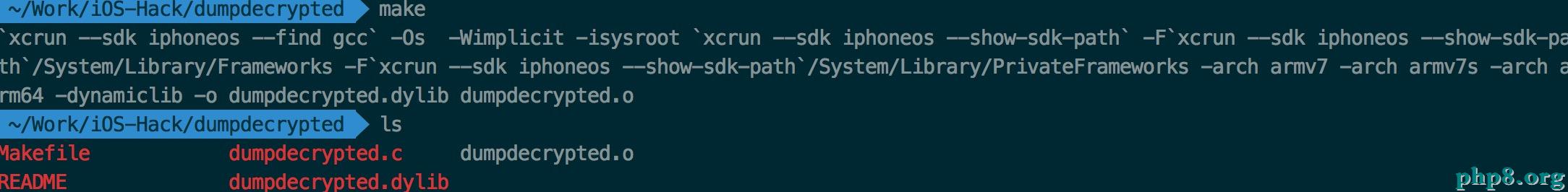

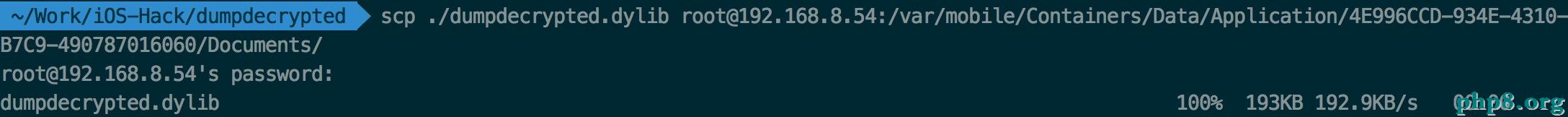

scp

拷貝dumpdecrypted.dylib到iPhone上,這裡我們用到scp命令.

scp 源文件途徑 目的文件途徑 。詳細如下:

scp

開端砸殼

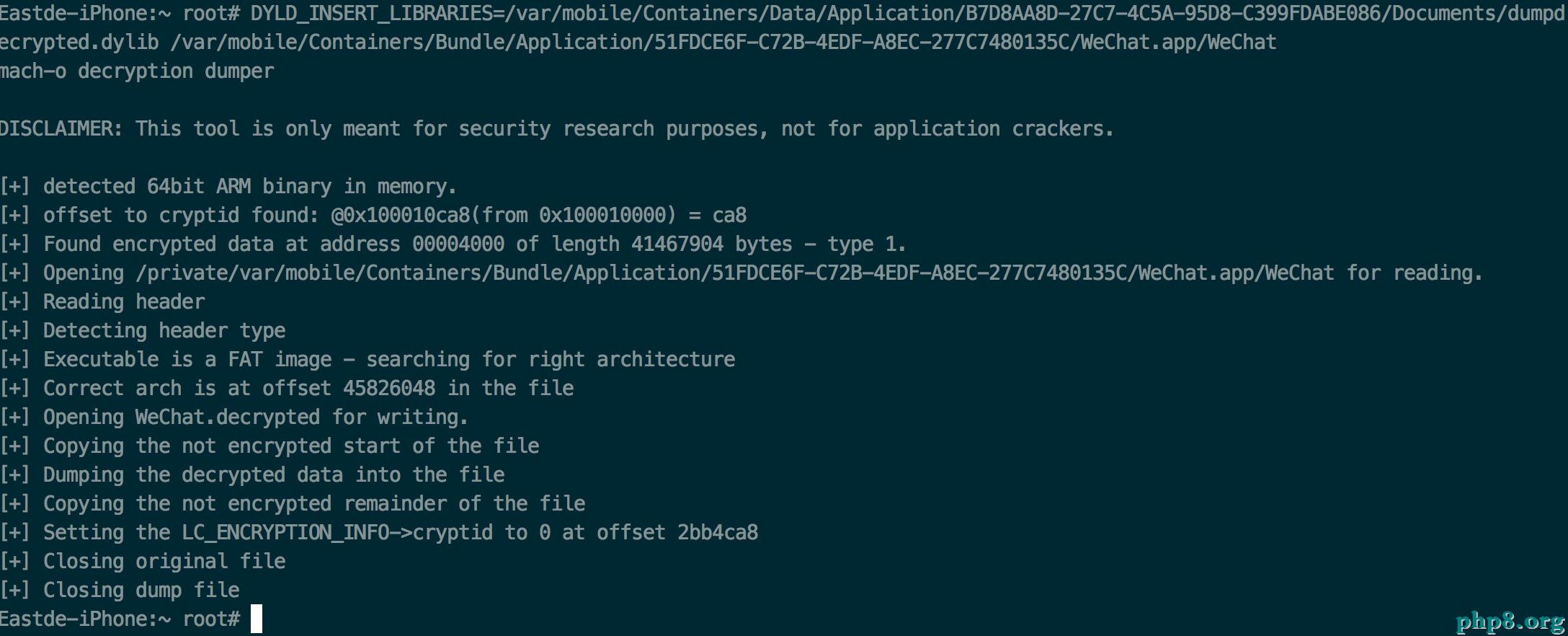

dumpdecrypted.dylib的詳細用法是:DYLD_INSERT_LIBRARIES=/PathFrom/dumpdecrypted.dylib /PathTo

dumpdecrypted

這樣就代表砸殼成功了,以後目錄下會生成砸殼後的文件,即WeChat.decrypted。異樣用scp命令把WeChat.decrypted文件拷貝到電腦上,接上去我們要正式的dump微信的可執行文件了。

dump微信可執行文件

從Github上下載最新的class-dump源代碼,然後用Xcode編譯即可生成class-dump(這裡比擬復雜,筆者就不詳細闡明了)。

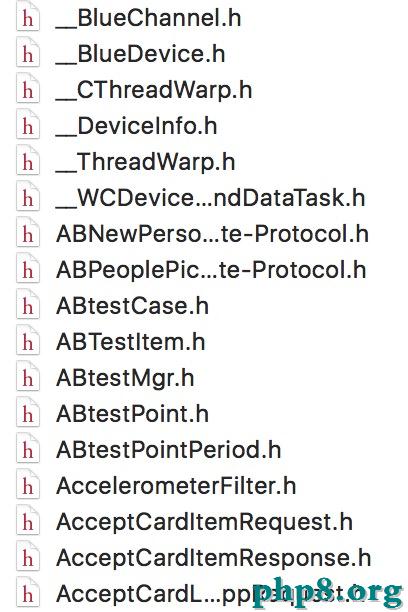

導出微信的頭文件

運用class-dump命令,把剛剛砸殼後的WeChat.decrypted,導出其中的頭文件。./class-dump -s -S -H ./WeChat.decrypted -o ./header6.3-arm64

導出的頭文件

這裡我們可以新建一個Xcode項目,把剛剛導出的頭文件加到新建的項目中,這樣便於查找微信的相關代碼。

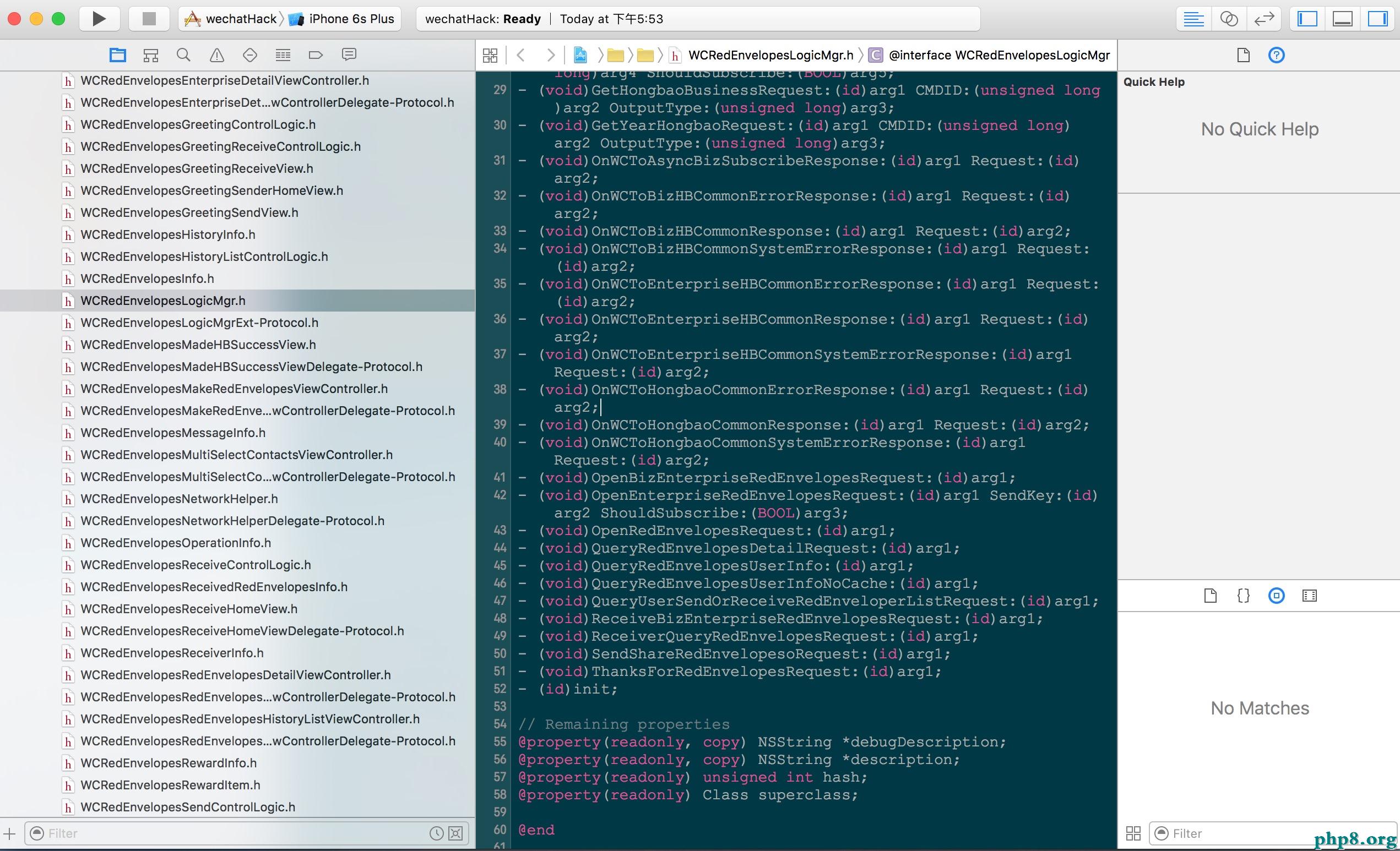

微信的頭文件

找到CMessageMgr.h和WCRedEnvelopesLogicMgr.h這兩文件,其中我們留意到有這兩個辦法:- (void)AsyncOnAddMsg:(id)arg1 MsgWrap:(id)arg2; ,- (void)OpenRedEnvelopesRequest:(id)arg1;。沒錯,接上去我們就是要應用這兩個辦法來完成微信自動搶紅包功用。其完成原理是,經過hook微信的新音訊函數,我們判別能否為紅包音訊,假如是,我們就調用微信的翻開紅包辦法。這樣就能到達自動搶紅包的目的了。哈哈,是不是很復雜,我們一同來看看詳細是怎樣完成的吧。

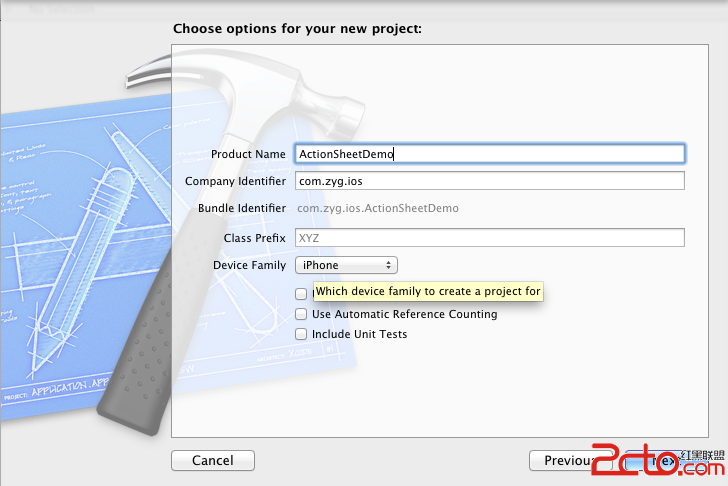

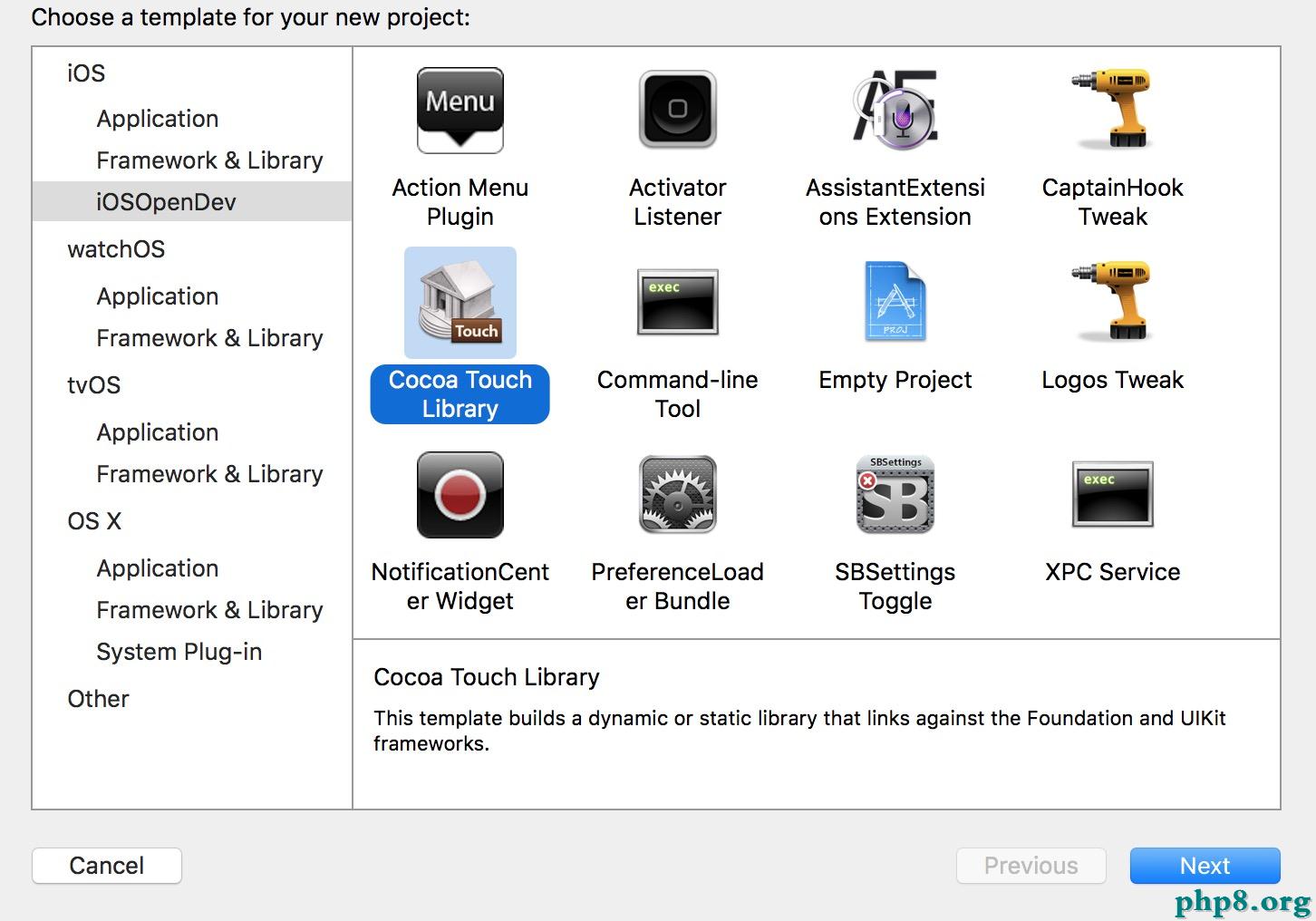

新建一個dylib工程,由於Xcode默許不支持生成dylib,所以我們需求下載iOSOpenDev,裝置完成後(Xcode7環境會提示裝置iOSOpenDev失敗,請參考iOSOpenDev裝置問題),重新翻開Xcode,在新建項目的選項中即可看到iOSOpenDev選項了。

iOSOpenDev

dylib代碼

選擇Cocoa Touch Library,這樣我們就新建了一個dylib工程了,我們命名為autoGetRedEnv。

刪除autoGetRedEnv.h文件,修正autoGetRedEnv.m為autoGetRedEnv.mm,然後在項目中參加CaptainHook.h

由於微信不會自動來加載我們的hook代碼,所以我們需求把hook邏輯寫到結構函數中。

__attribute__((constructor)) static void entry(){ //詳細hook辦法}

hook微信的AsyncOnAddMsg: MsgWrap:辦法,完成辦法如下:

//聲明CMessageMgr類

CHDeclareClass(CMessageMgr);

CHMethod(2, void, CMessageMgr, AsyncOnAddMsg, id, arg1, MsgWrap, id, arg2)

{

//調用原來的AsyncOnAddMsg:MsgWrap:辦法

CHSuper(2, CMessageMgr, AsyncOnAddMsg, arg1, MsgWrap, arg2);

//詳細搶紅包邏輯

//...

//調用原生的翻開紅包的辦法

//留意這裡必需為給objc_msgSend的第三個參數聲明為NSMutableDictionary,不然調用objc_msgSend時,不會觸發翻開紅包的辦法

((void (*)(id, SEL, NSMutableDictionary*))objc_msgSend)(logicMgr, @selector(OpenRedEnvelopesRequest:), params);

}

__attribute__((constructor)) static void entry()

{

//加載CMessageMgr類

CHLoadLateClass(CMessageMgr);

//hook AsyncOnAddMsg:MsgWrap:辦法

CHClassHook(2, CMessageMgr, AsyncOnAddMsg, MsgWrap);

}

項目的全部代碼,(源碼下載地址)。

完成好詳細完成邏輯後,就可以順利生成dylib了。

重新打包微信App

為微信可執行文件注入dylib

要想微信使用運轉後,能執行我們的代碼,首先需求微信參加我們的dylib,這裡我們用到一個dylib注入神器:yololib,從網上下載源代碼,編譯後失掉yololib。

運用yololib復雜的執行上面一句就可以成功完成注入。注入之前我們先把之前保管的WeChat.decrypted重命名為WeChat,即已砸完殼的可執行文件。

./yololib 目的可執行文件 需注入的dylib

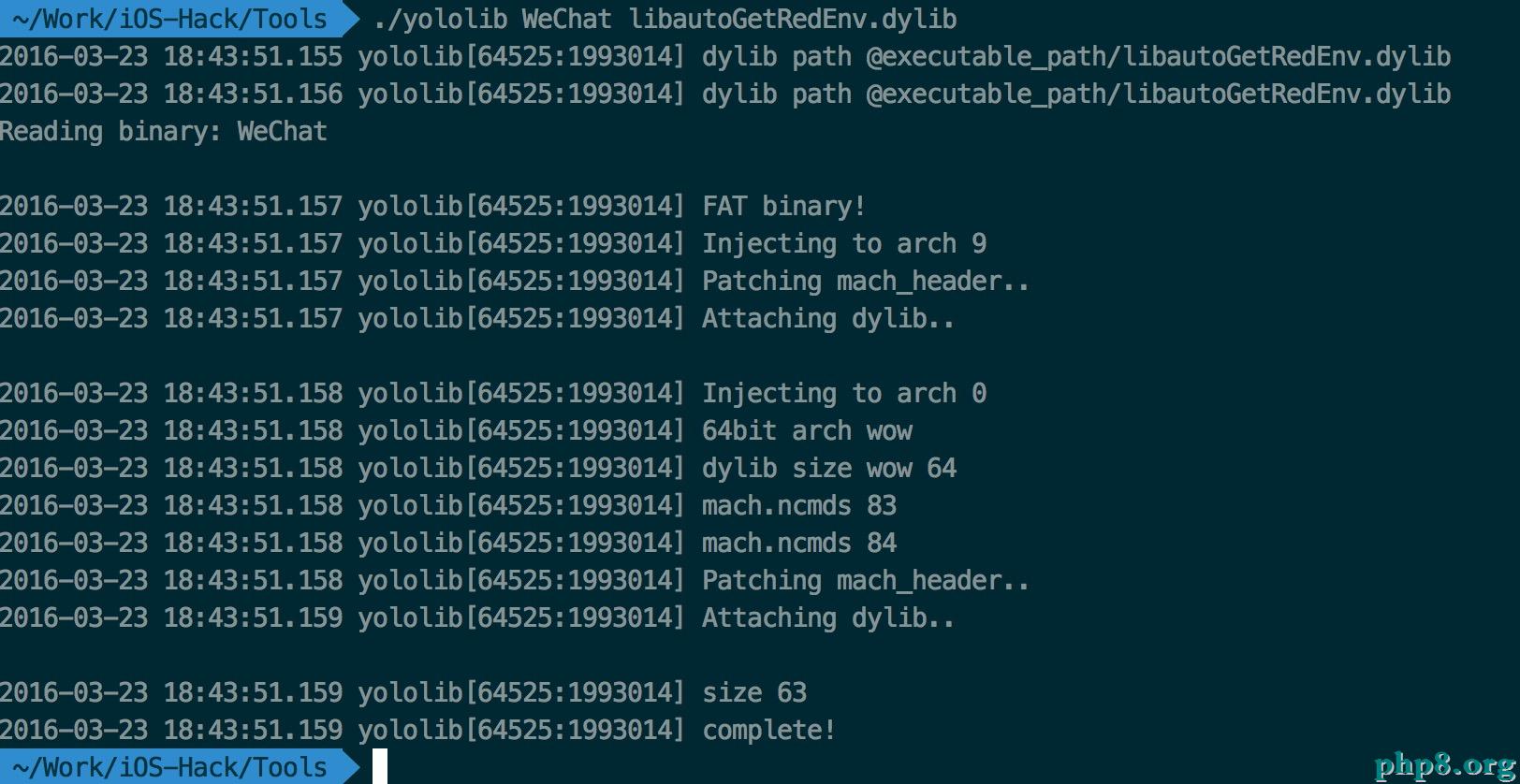

注入成功後即可見到如下信息:

dylib注入

新建Entitlements.plist

<?XmlRss/ target=_blank class=infotextkey>Xml version="1.0" encoding="UTF-8"?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <key>application-identifier</key> <string>123456.com.autogetredenv.demo</string> <key>com.apple.developer.team-identifier</key> <string>123456</string> <key>get-task-allow</key> <true/> <key>keychain-Access-groups</key> <array> <string>123456.com.autogetredenv.demo</string> </array> </dict> </plist>

這裡大家也許不清楚自己的證書Teamid及其他信息,沒關系,筆者這裡有一個小訣竅,大家可以找到之前用開發者證書或企業證書打包過的App(例如叫Demo),然後在終端中輸出以下命令即可找到相關信息,命令如下:

./ldid -e ./Demo.app/demo

給微信重新簽名

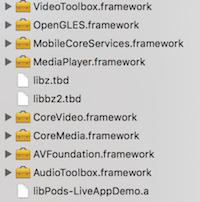

接上去把我們生成的dylib(libautoGetRedEnv.dylib)、剛剛注入dylib的WeChat、以及embedded.mobileprovision文件(可以在之前打包過的App中找到)拷貝到WeChat.app中。

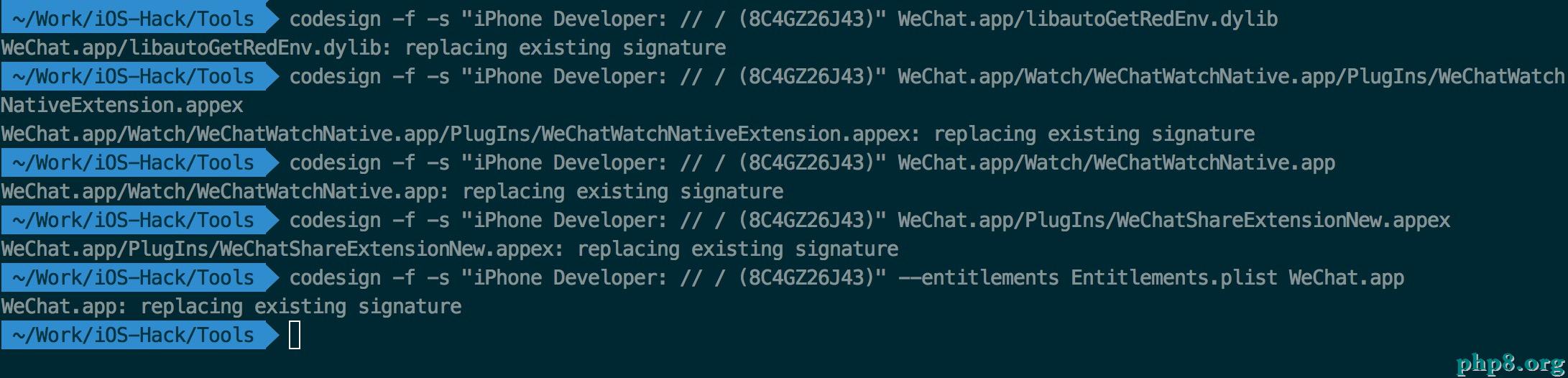

命令格式:codesign -f -s 證書名字 目的文件

PS:證書名字可以在鑰匙串中找到

辨別用codesign命令來為微信中的相關文件簽名,詳細完成如下:

重新簽名

打包成ipa

給微信重新簽名後,我們就可以用xcrun來生成ipa了,詳細完成如下:

xcrun -sdk iphoneos PackageApplication -v WeChat.app -o ~/WeChat.ipa

裝置擁有搶紅包功用的微信

以上步驟假如都成功完成的話,那麼真的就是萬事俱備,只欠西風了~~~

我們可以運用iTools工具,來為iPhone(此iPhone Device id需參加證書中)裝置改進過的微信了。

iTools

大工告成!!

好了,我們可以看看hook過的微信搶紅包效果了~

自動搶紅包

項目的全部代碼,(源碼下載地址)。

哈哈,是不是覺得很爽啊,"媽媽再也不必擔憂我搶紅包了。"。大家假如有興味可以持續hook微信的其他函數,這樣既增強了學習,又滿足了自己的特(zhuang)殊(bi)需求嘛。

感激閱讀,希望能協助到大家,謝謝大家對本站的支持!

【IOS 完成微信自動搶紅包(非越獄IPhone)】的相關資料介紹到這裡,希望對您有所幫助! 提示:不會對讀者因本文所帶來的任何損失負責。如果您支持就請把本站添加至收藏夾哦!